值守2

发表于|更新于|实习

|浏览量:

一堆感觉是误报的告警,但是互联网ip

嗯都是第三方设备发过来的,也看不到具体数据包,无法研判

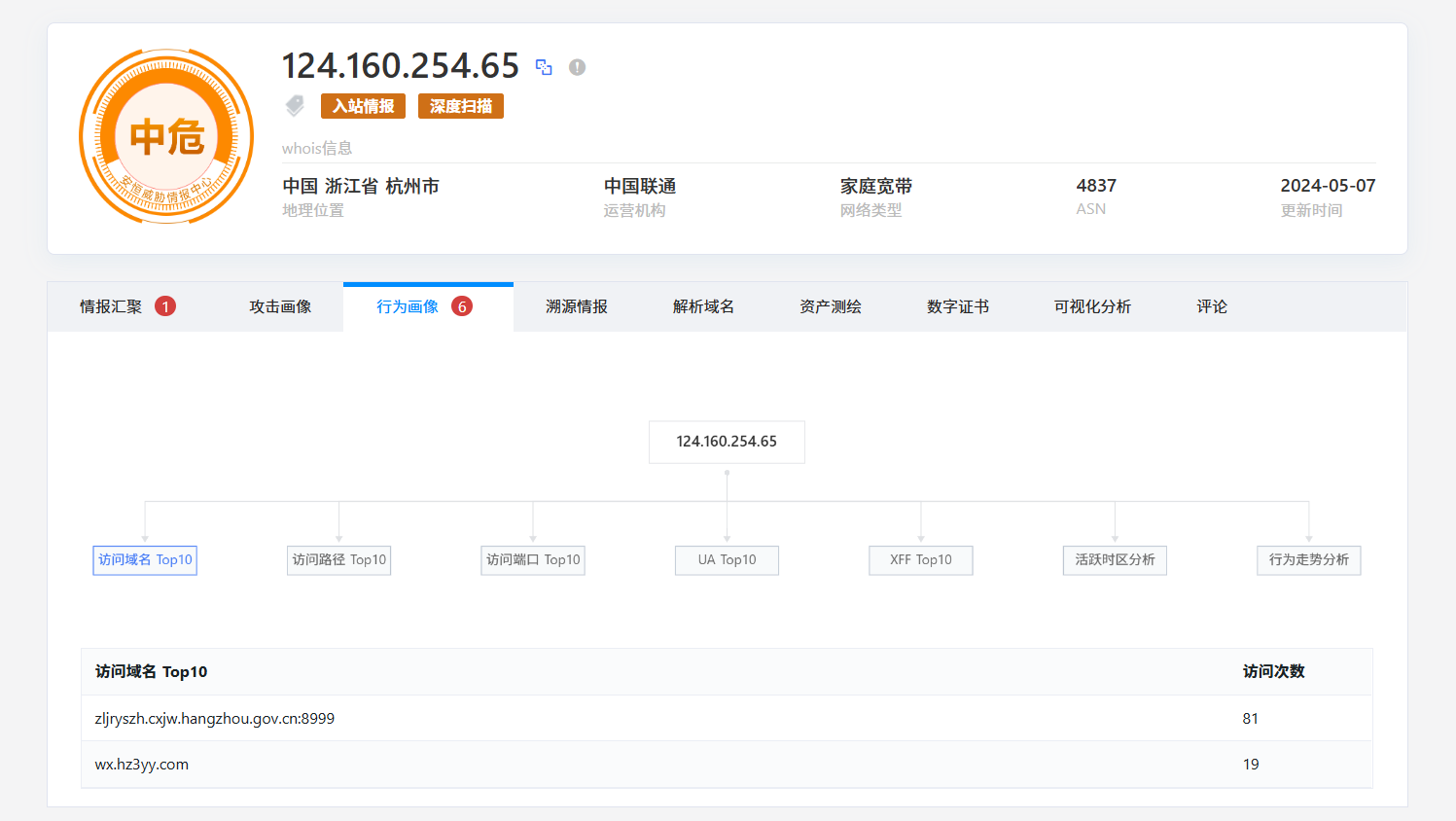

夜间的扫描器啊

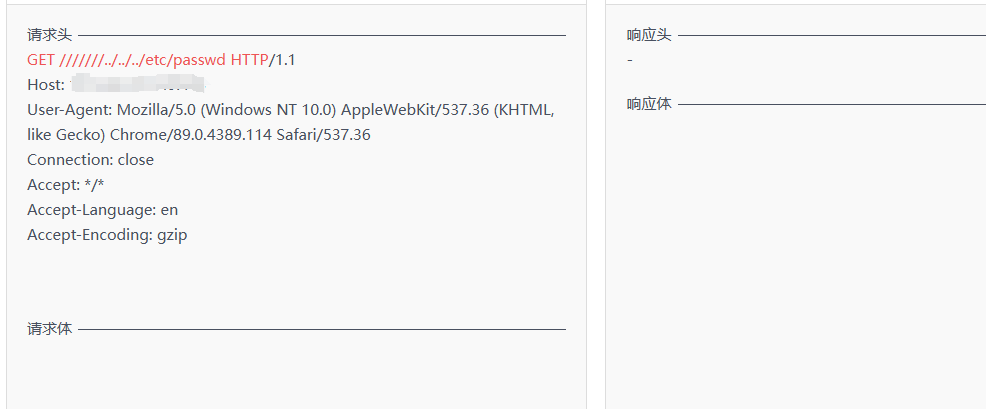

一开始还以为误报,习惯性的点开一看,md扫描器啊

终于让我逮到一个,可惜没啥用

文章作者: lan1oc

文章链接: https://lan1oc.github.io/2025/06/03/%E5%B7%A5%E4%BD%9C/%E5%80%BC%E5%AE%88/%E5%80%BC%E5%AE%882/

版权声明: 本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

相关推荐

2025-06-02

值守1

发现一个攻击User-Agent字段写成:() { :; }; echo; echo; /bin/bash -c 'expr 806871720 + 865969209',这段代码的含义是定义了一个空函数,然后紧跟着执行了/bin/bash -c 'expr 806871720 + 865969209'命令,计算两个数字的和,目的是测试命令执行是否成功如果存在Shellshock漏洞,Bash会执行这条命令,返回结果,攻击者就能确认漏洞存在,但看了下被阻断了,后续再观察下攻击者:192.168.75.61 疑似蠕虫病毒反连域名告警显示:主机访问大量可解析随机域名,并且都解析到同一个IP

2025-06-04

值守3

偶遇四川小伙漏扫47.109.202.49小伙一开始就爬虫 123456GET /api/jeecg-boot/ HTTP/1.1 Host: ip User-Agent: WebCopier v4.6 Accept-Charset: utf-8 Accept-Encoding: gzip Connection: close 经典的WebCopier,后续就是典型的漏扫了

2025-06-05

值守4

今天被强留了,反正都是公司报销,没事 byd红队124.220.92.207这小伙从10:02开始给我刷了九百多条告警啊,就一分钟没看,很快奥想着蛮溯源下,扫了下他,有开个80放博客,结果刚要访问就不通了,再一看,ping都ping不通,关机的很快奥又来了一个124.222.100.215,从10:53开始扫的后续又发现了俩,都是统一归属地。。。。。。。。。。嗯感觉是同个人用了代理池这样。。。md又来了一个。。。。后续看了下,有三千多条告警

2025-05-11

省护值守日记1

用的是深信服的态势感知SIP误报误报很多,明确的攻击行为没怎么检测到不要自己吓自己,多查 疑似攻击事件态感的告警类型的是通用系统代码注入源ip和代理ip查了下微步全红,然后看日志,没怎么分析出,感觉就像是一个员工通过vpn远程访问内网的操作,但是最后的数据包,服务端回显了一个jwt认证值,解不出来,没有密钥,和同事讨论了下,说可能是攻击主要是客户那边一直不回啊,不知道是正常业务还是啥,不敢直接封禁 终于是回复了,最后是讨论了之后,由他那边让防火墙直接封禁这个ip

2025-05-13

省护值守日记3

又都是误报,相关群里说了开放政务网攻击,但是总结的攻击ip还是一条都没发现嗯,依旧风平浪静 奇怪的误报包跟同事讨论后觉得应该是正常业务包,告警类型是但是传了个二进制数据,匹配到了or关键字但是服务端什么回显都没有请求的路径是不是很看得懂,ai分析是说推测为Trend Micro OfficeScan的文件上传接口搞不懂,应该不是攻击,反正也通报客户注意了

2025-05-12

省护值守日记2

风平浪静SIP的告警显示好怪啊,设置自动刷新了,有时候没刷新,然后有时候我刷新了没反应,后面刷出来了,发现是几分钟前了,但那个时候我都刷过了。。。。。。 奇怪的包昨天就注意到了,一个可能是上传文件的包?毕竟服务端回显上传文件成功,也给了路径但我看请求体全是错误堆栈信息,好像还是手机传的,告警显示如下我觉得应该是误报,匹配到了这个关键字标红的信息除了有个资产ip,其他也没啥都是错误堆栈信息,问了同事,讨论后决定应该是误报,再观察吧