ruoyi-vue的一些利用

纯记录用

到手一个ruoyi-vue

弱口令

admin:admin123

ruoyi:123456

druid泄露的利用

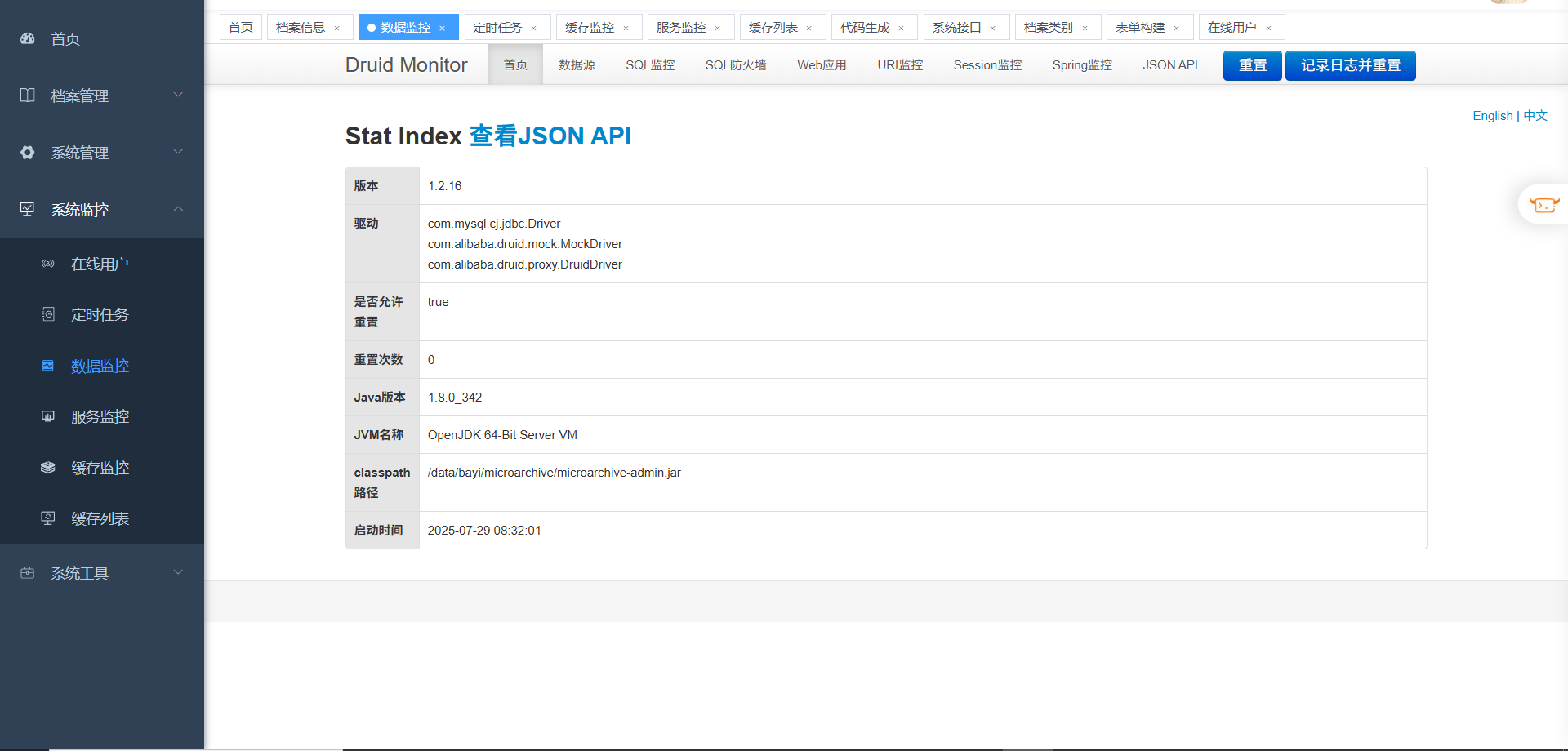

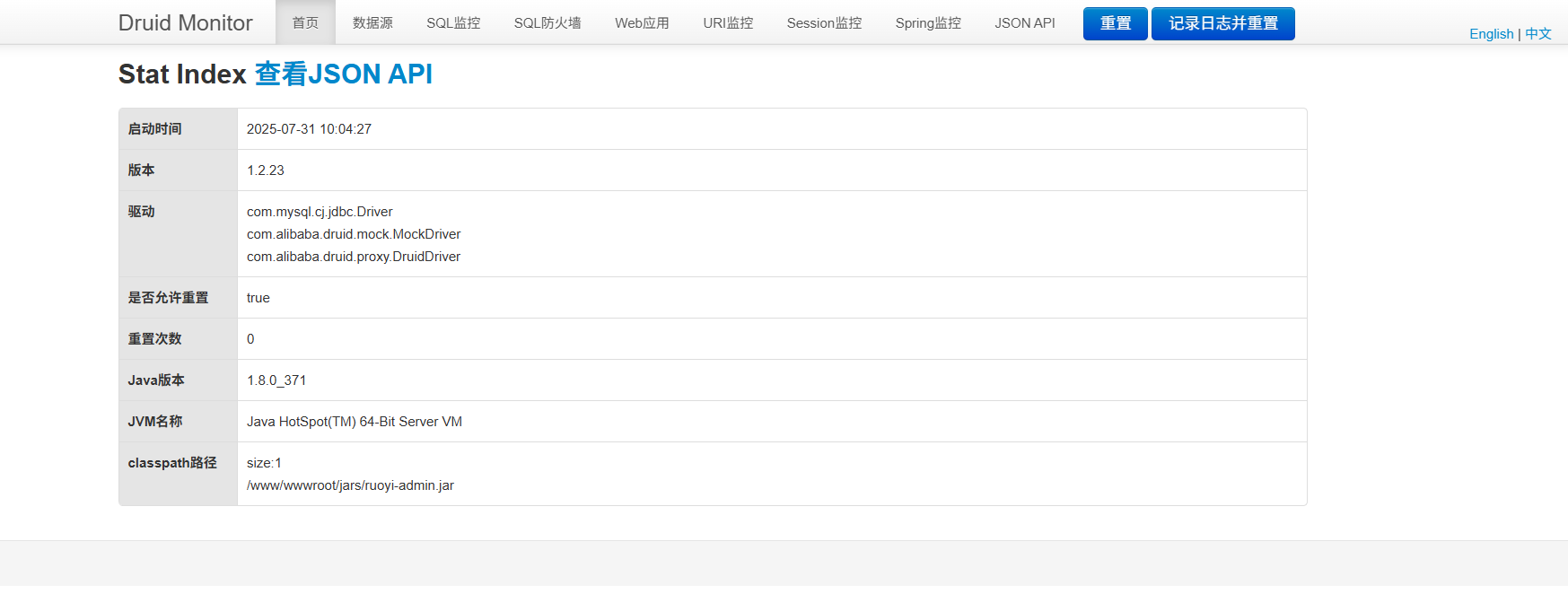

另一次领导派活,说是漏扫,但是能渗透就渗透了,就挂着公司产品扫了,然后看到有个druid未授权访问

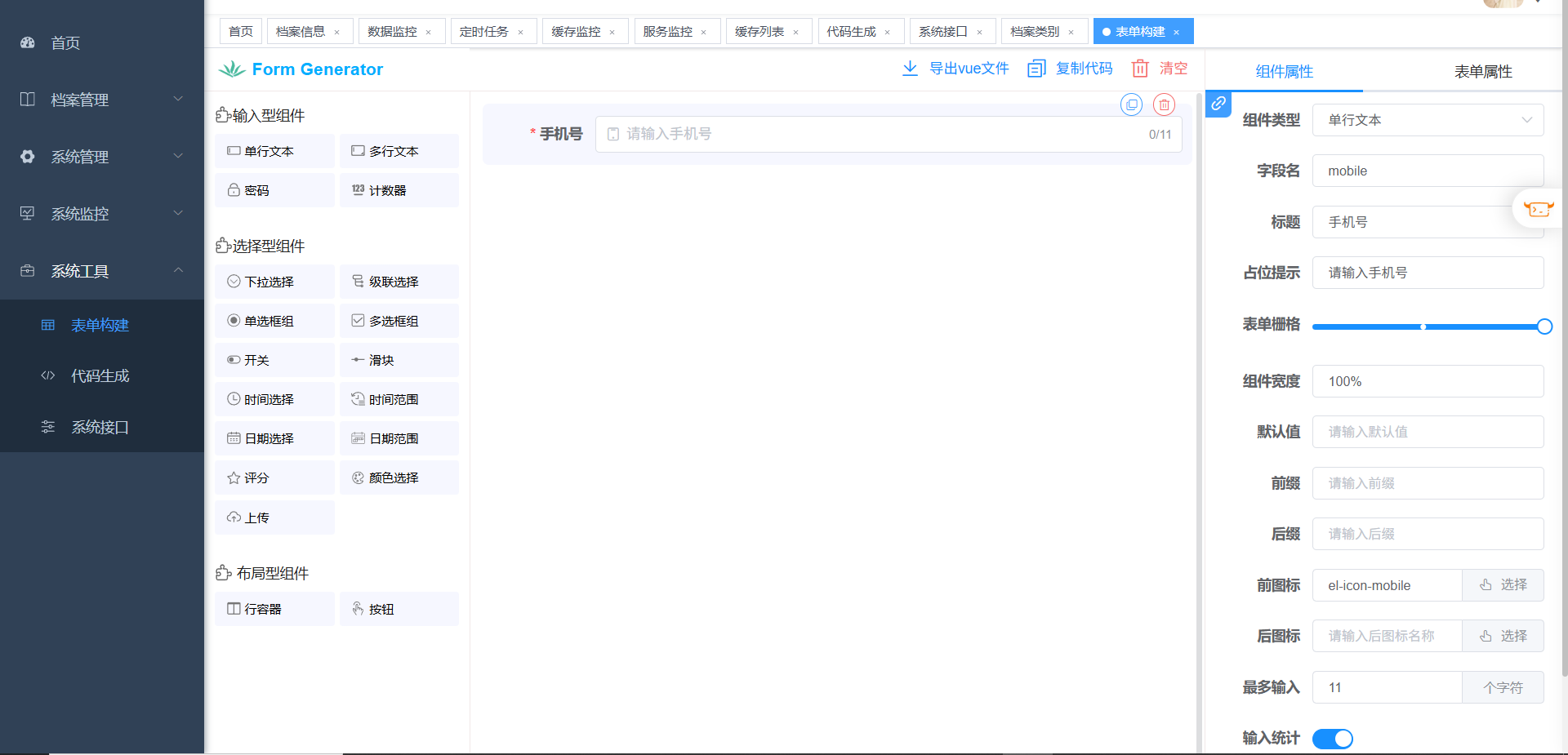

测试接口未授权(URI监控)

想着蛮默默看,点到uri监控测接口未授权

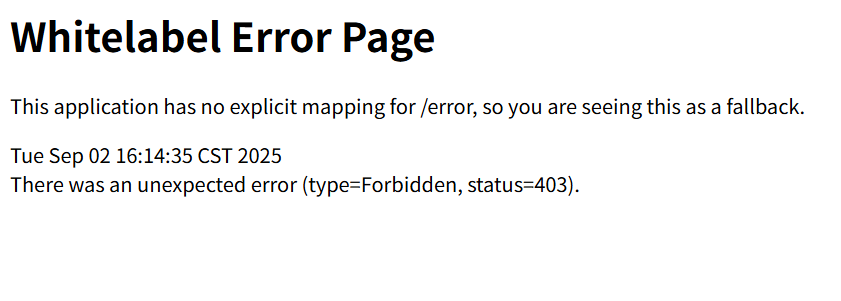

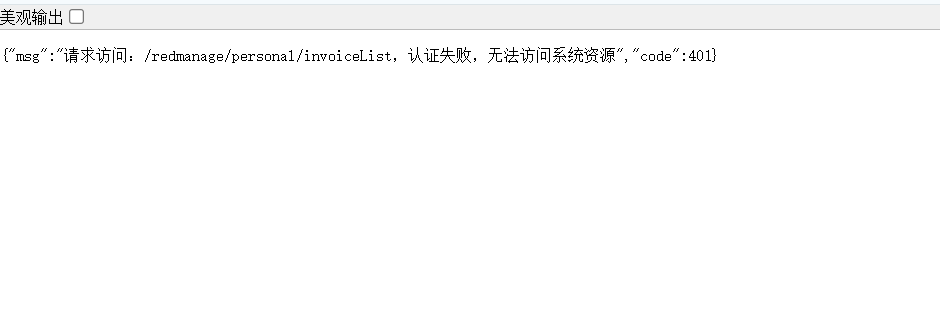

拼接一般都是直接/prod-api/后面直接跟就行了,也有例外,比如这里的这些有带/wx/的,拼接的时候就得去掉,比如/wx/redmanage/personal/invoiceList,拼接的时候写/prod-api/wx/redmanage/personal/invoiceList是没有的,直接报错

得/prod-api/redmanage/personal/invoiceList这样

寄了,一个未授权访问都没有

凭证窃取(session监控)

这里会记录近期的登录凭证(可用不可用的都会记录)

直接爆破跑就行了,唉当时忘记记录了,后面是跑出个能用的session,然后成功进入了后台,定时任务rce了

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)