[纯记录用]CORS跨域访问复测,与未授权的对比

说实话,懵了

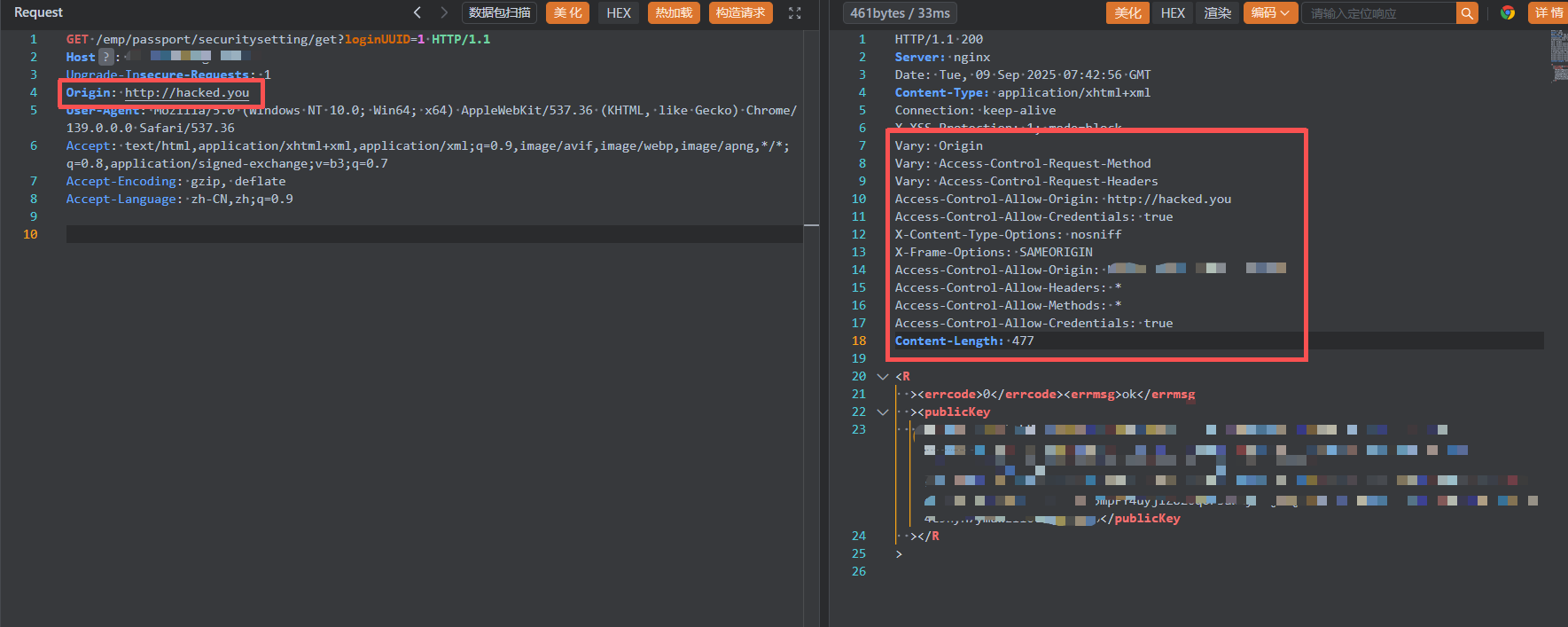

其实我真挺懵的,一开始是企业来扯皮嘛,我想着这种洞,能有啥难测的,然后测得时候,咋感觉,这是个未授权访问啊,越来越懵逼了

未授权访问与CORS访问的区别

| 特征 | CORS配置漏洞 | 未授权访问 (Unauthorized Access) |

|---|---|---|

| 漏洞性质 | 配置错误:服务器响应头策略不当,浏览器放松限制 | 权限控制缺失:服务端未对请求进行身份认证或鉴权 |

| 关键表现 | 服务器响应头反射了请求的Origin或使用通配符*,且允许凭据 |

不携带任何认证信息(如Cookie、Token)也能访问敏感数据 |

| 利用条件 | 需要用户浏览器环境,依赖浏览器遵守CORS规则 | 无需浏览器环境,直接访问接口即可 |

| 攻击目标 | 窃取信息:利用用户身份读取敏感数据 | 直接获取数据或执行未授权操作 |

| 防御重点 | 严格校验Origin头、避免凭据与通配符共用 | 加强接口的身份认证和权限校验 |

回到这个洞

说实话,我觉得他两者都是啊,包未授权的,也包跨域的

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)