艰难的应急,但定位到了主机,找到了木马

事件背景

最近在网信办驻场,大多数时候蛮闲的,基本就是搞文档,然后企业要复测,天天被骚扰麻了,就写exp给他们让他们自测,但是有安全事件就要出去应急。

这不就接到一个通报,说是木马远控事件

看通报文件,时间跨度是2025-09-15 12:45:12-2025-09-15 17:12:05,当时很急,网信办的那个老师发我文件的时候,我刚打算去吃饭,然后说吃完就一起过去,非常急啊意思是

现场情况

一塌糊涂说是

通报上给的ip,我看到不用看就知道是他的办公专网的出口ip

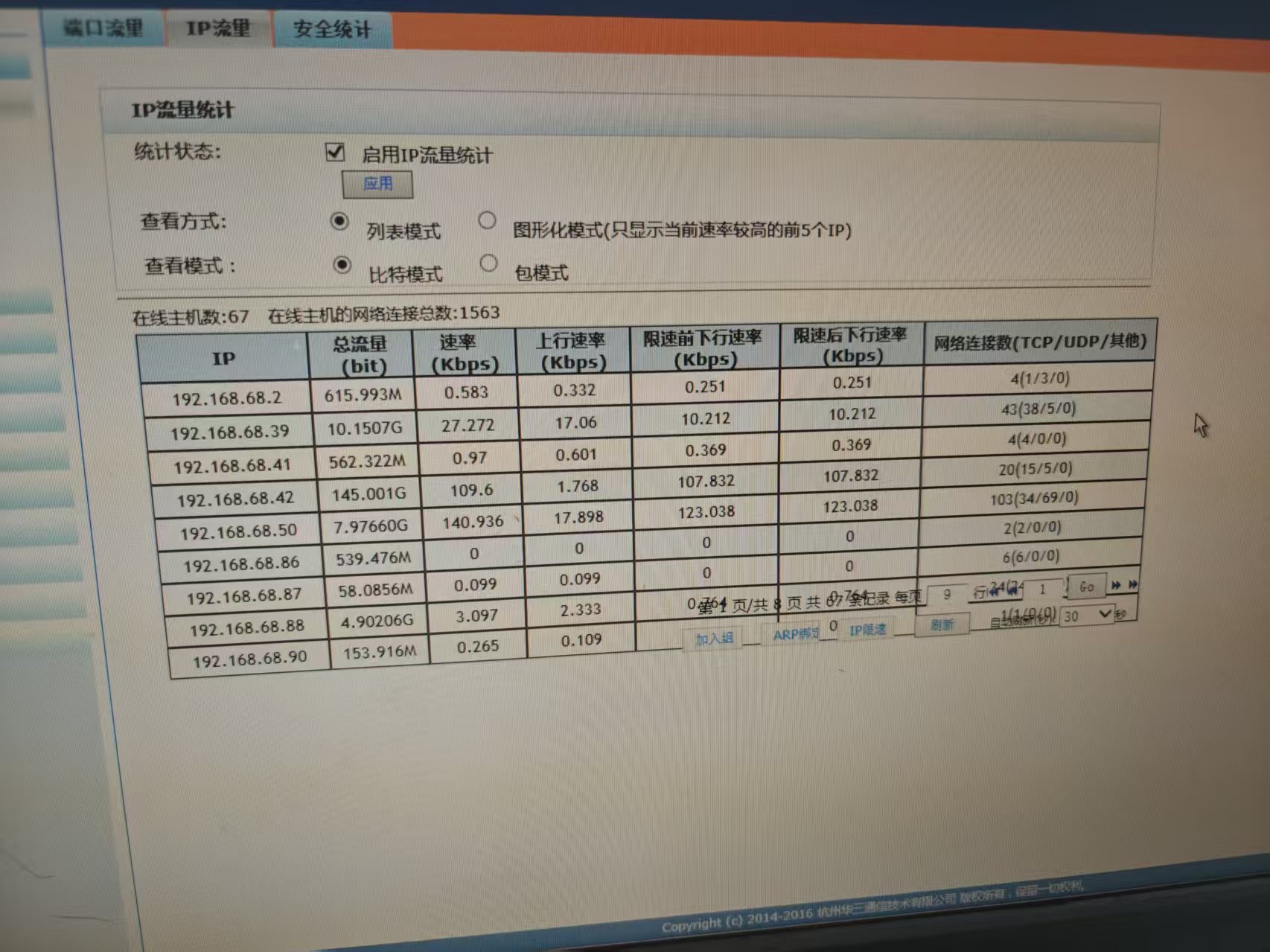

啥设备没有,日志也没有,有个新华三的交换机,上面看了下流量监控,沟槽的,只有数据量,但是看不到链接,这叫几把流量监控,然后显示还有问题,也很卡,翻页卡半天

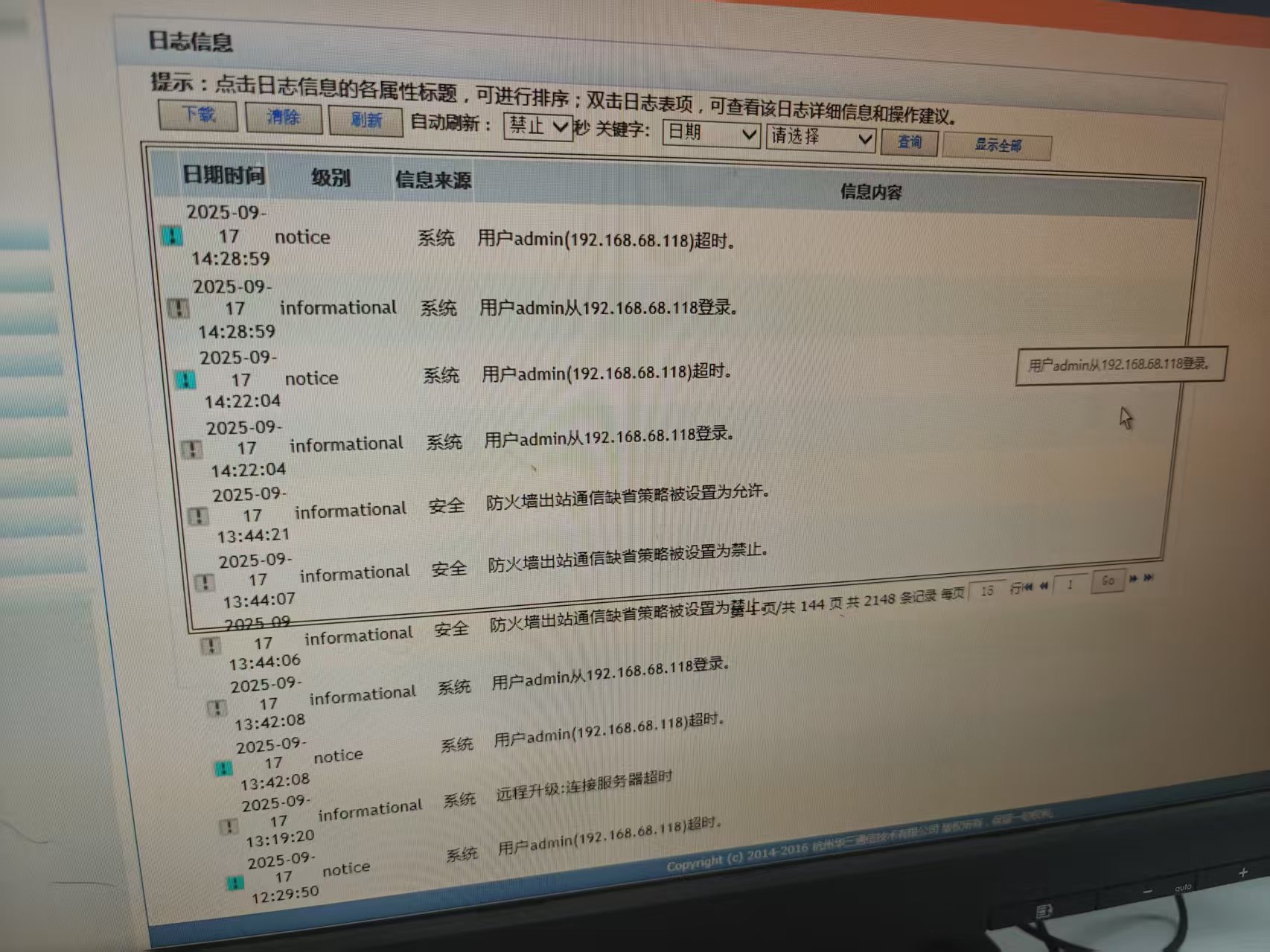

然后日志也记录的十分简单

查瘠薄,一台台查说是

排查。。。了吗?

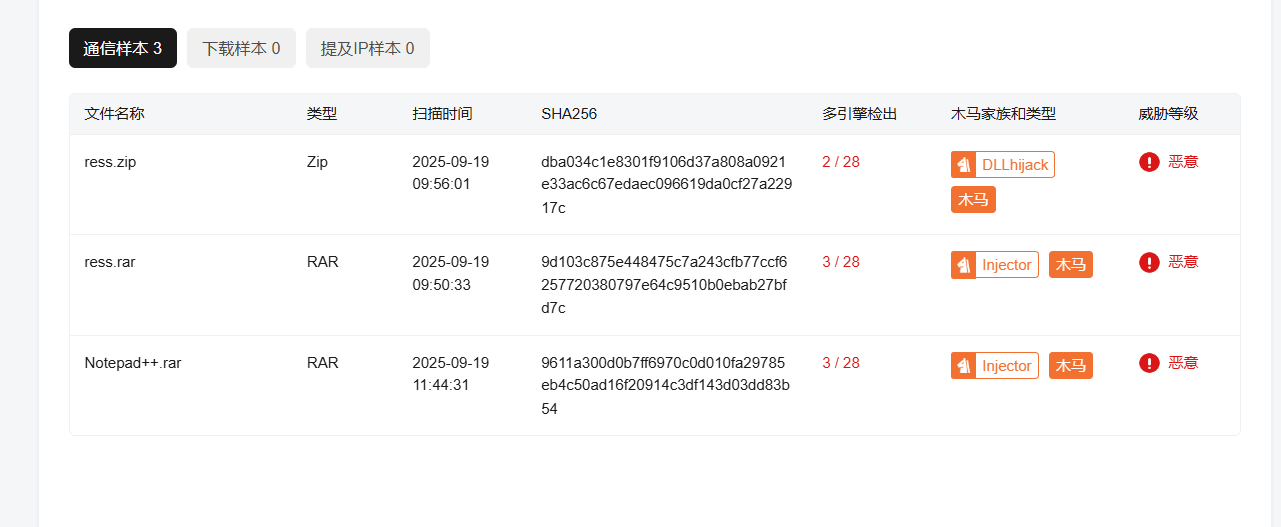

还真是被让一台台查了,那啥线索都没有,就微步上先看看

黑产团伙标签都有了,17号看的时候只有俩样本,今天看已经有三个了

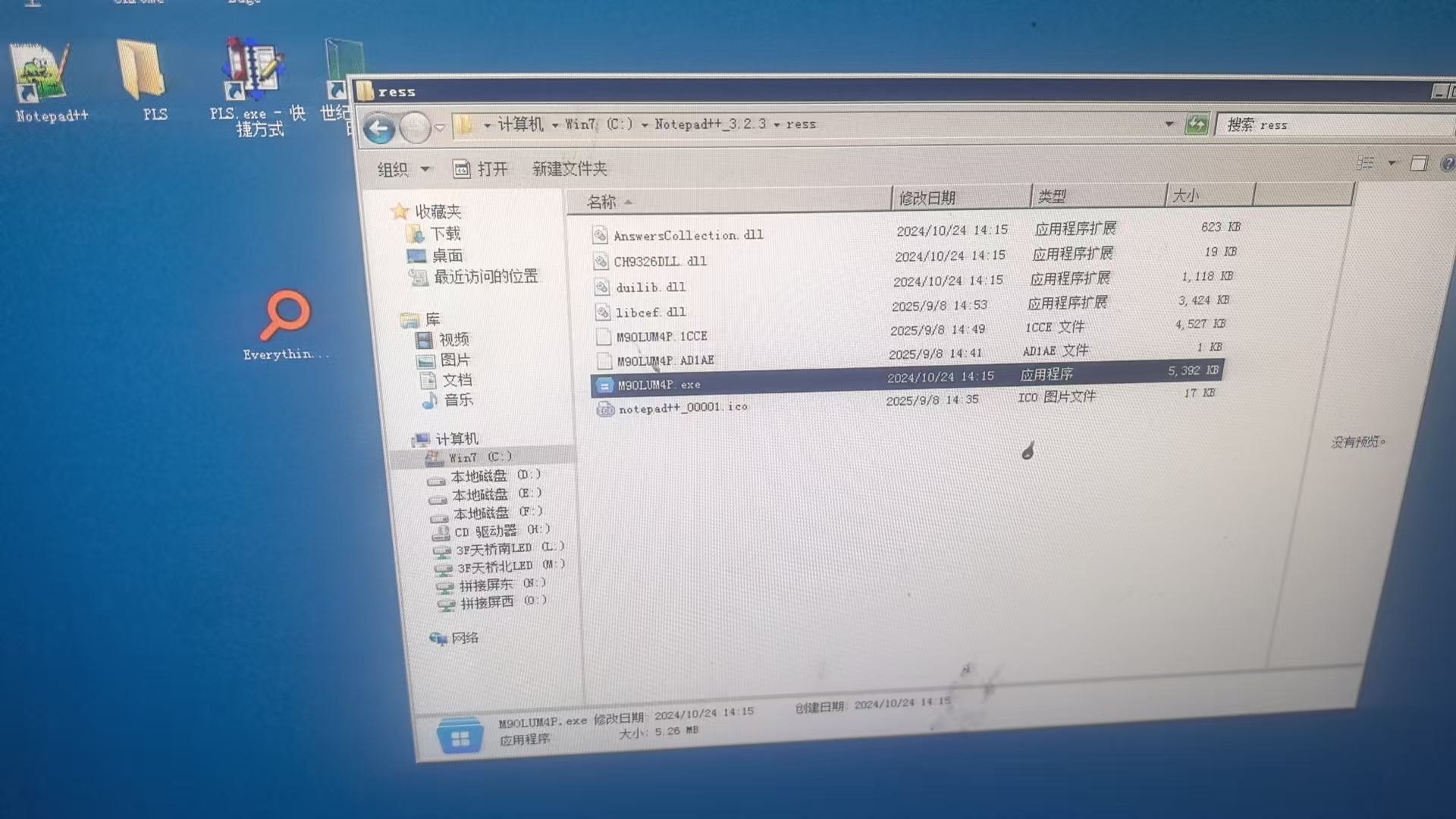

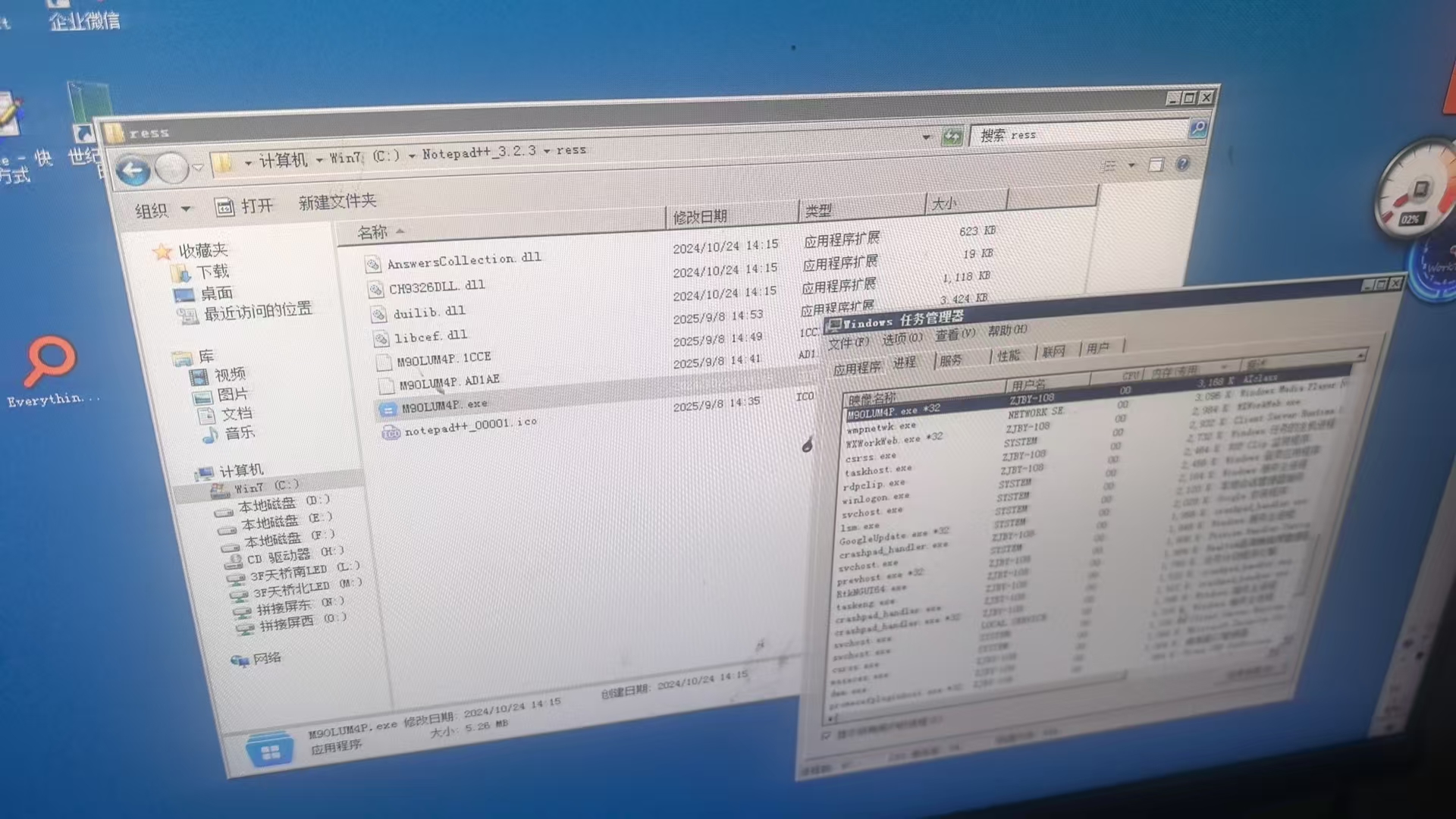

看了看,都会产生M9OLUM4P.exe

然后我想着一台台查,没工具怎么搞,就想到用everything来查

然后客户就不让了,并且说出了经典的“不行,你下的工具万一又造成感染呢,u盘也不能插”

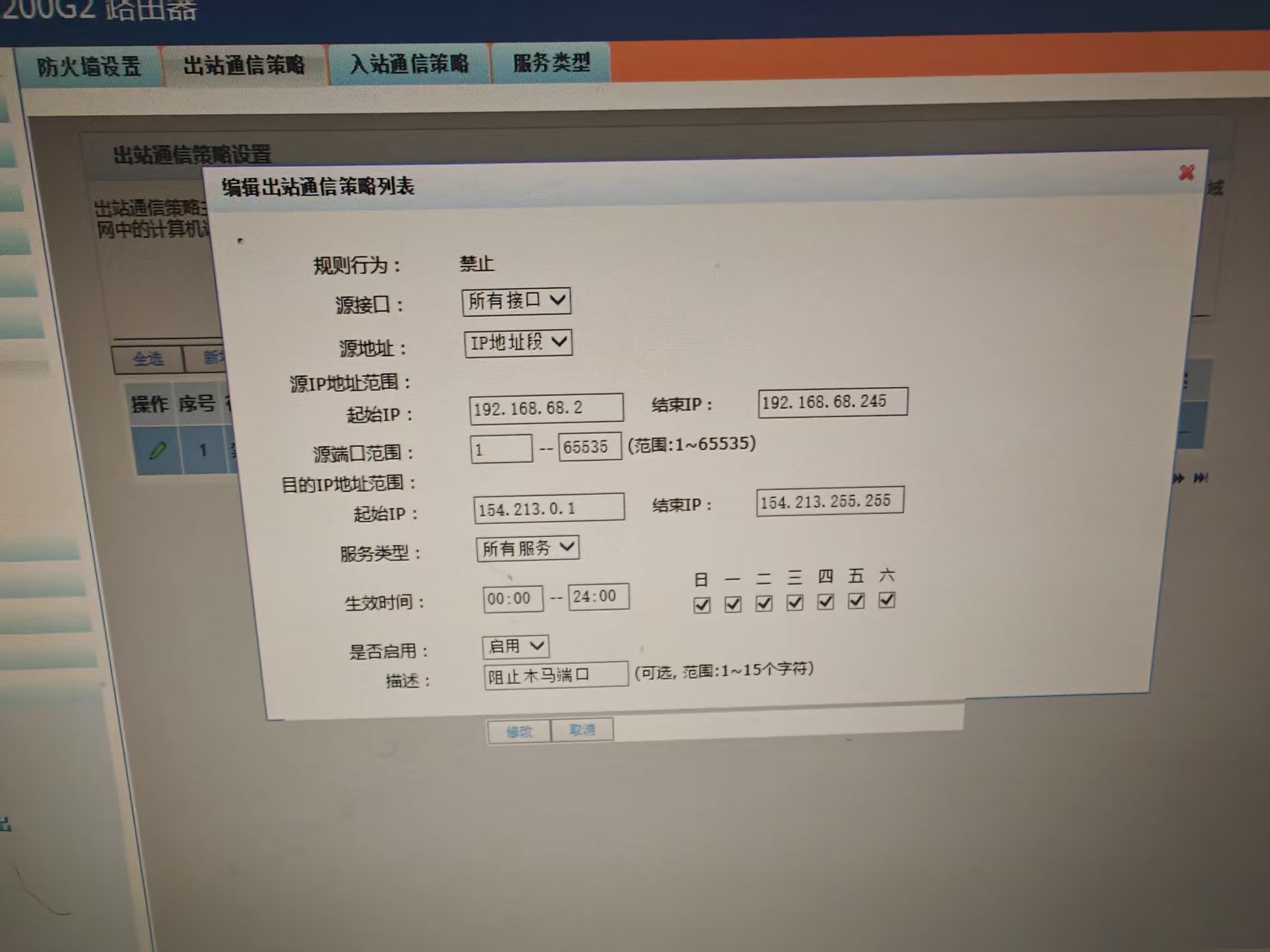

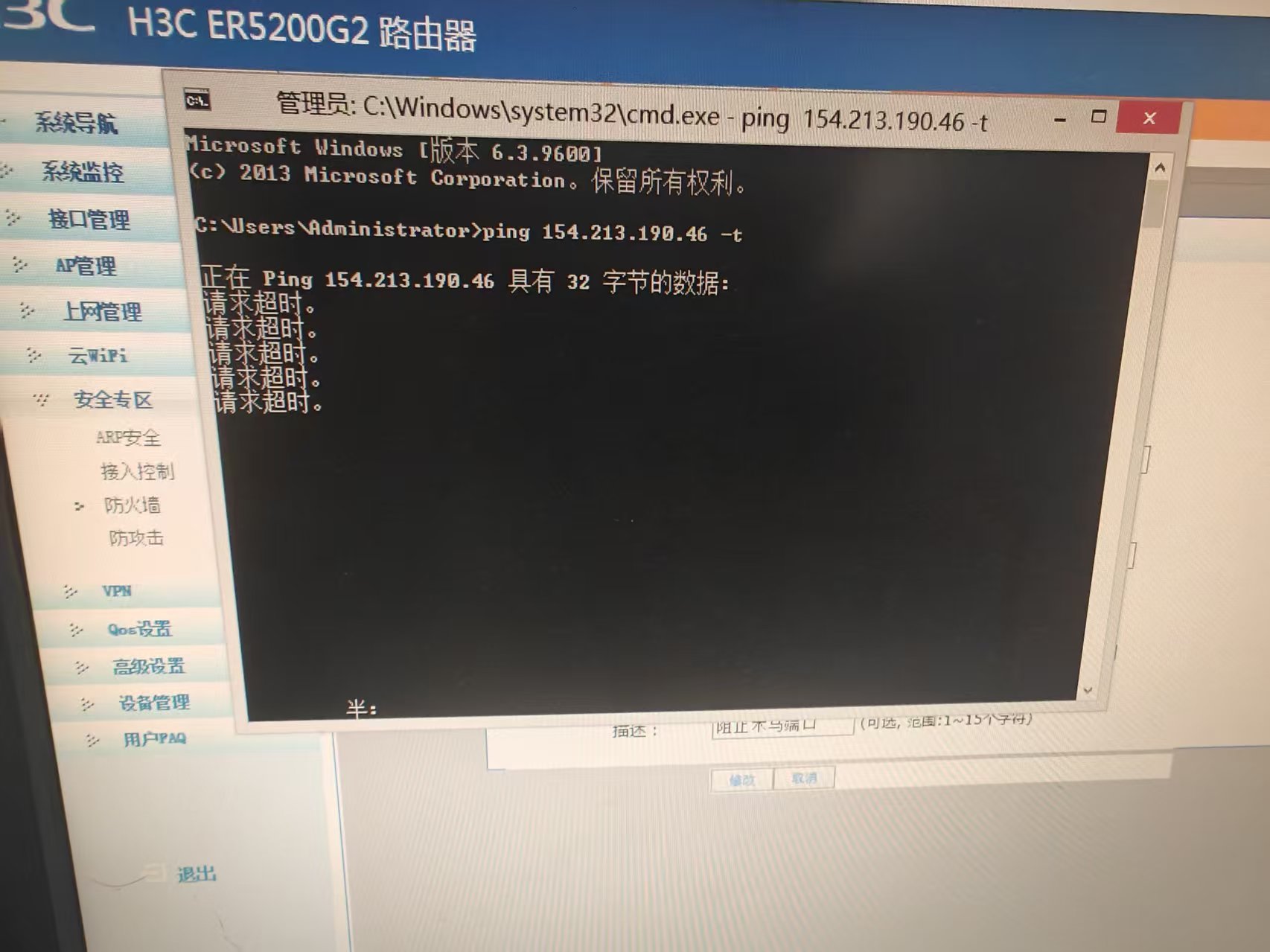

哈哈😅,那咋办呢,凉拌呗,就先让他们先把这个恶意ip给阻断了

唉就我一个人,没啥话语权,就开始一台台查,但是又不让用工具,文件都搜索不到,那就只能假装很忙了,基本的看看还有没有外联,然后看看系统日志会不会记录这些,不出所料的也是啥都没有

然后同事也跟着被网信办的领导叫来坐牢了

然后人多了,客户就松口了,但是他说他来查,那ok的,那就他来查,可以的,后续也是找到了木马文件

还在运行呢

那后面就是继续看,持久化排查里面,也没有痕迹,然后把马子删了就结束了

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)