SPF 邮件伪造漏洞

搓了个工具

工具地址,写了个tags: - 瞎琢磨 categories: 自研 date: 2025-11-11 --- # [工具地址](https://github.com/la 说明

干中学

以前没接触过的漏洞,干中学了,以后搞测试,多个测试方向

复现

直接用邮件协议测试的工具swaks就行

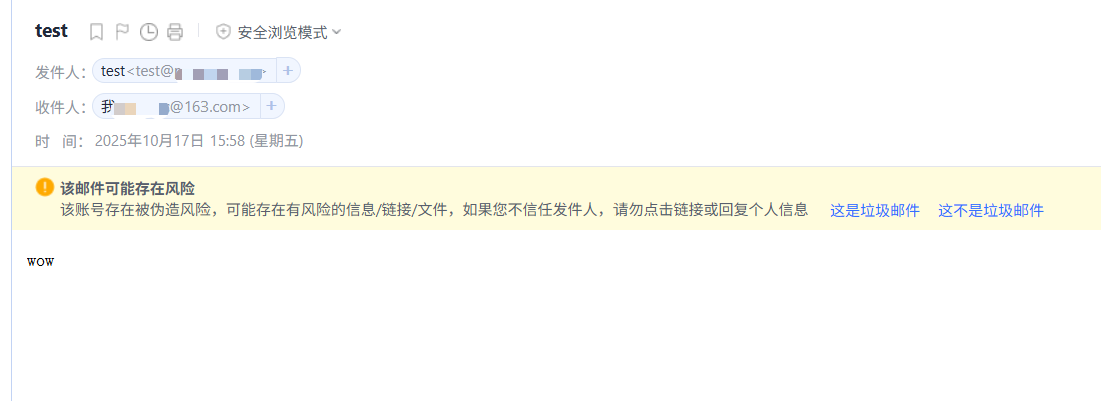

1 | swaks --body "wow" --header "Subject:test" -t "xxx@163.com" -f "test@nbjingyun.com" |

测试不用163邮箱的话,一般发不过去

然后邮箱收到邮件

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)