有惊无险的应急排查

事件背景

国庆前一天,本来想着爽玩流放之路的,结果

很累很累啊,然后事件通报发过来了,一看,卧槽压力暴打兄弟,其实通报就是一篇外媒的报道

看到通报我的反应就是

没办法,硬着头皮上了,祈祷泄露的全是境外的数据,不是国内分公司这边的

与客户了解具体情况的同时,也进行排查

到了现场,了解到,客户自己初步排查断定的是他们某个员工的个人电脑,因为他们这里才刚刚开始,系统什么的也都还没做好,所以就都是本地存储资料,一开始,我还想着,是不是有着个人电脑在什么盗版软件的网站上下载到了木马

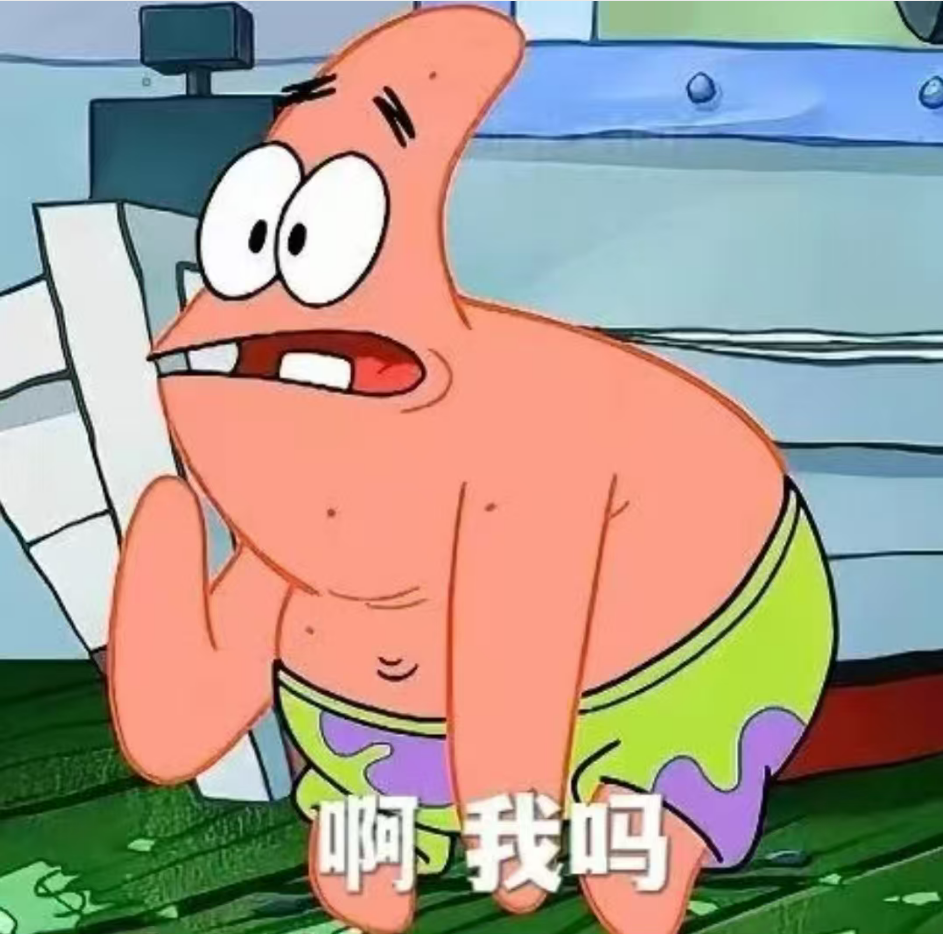

然后就是先看了看那台电脑本地存的数据,唉,说是本地,实际是个共享的腾讯文档,不涉密,我就直接放出来了

还有英文名的这个,后续就是网信办这边的领导和幼儿园的负责人聊起来,卧槽,他们一年学费十六万啊😮

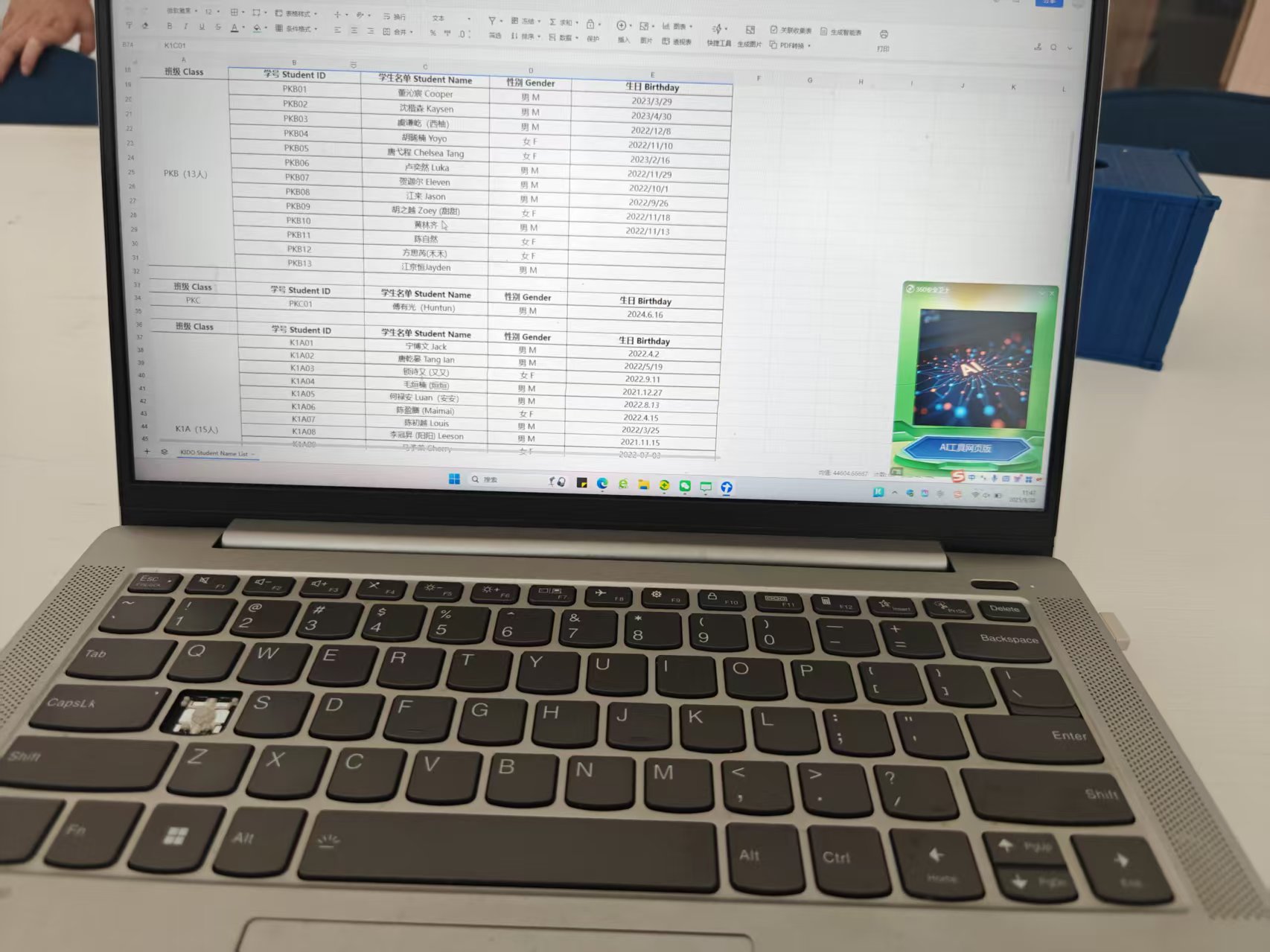

扯远了,这个文档里面没有跟报道所说的有照片信息啊,然后儿童的家长信息啊,然后再看看电脑上存储的其他数据,也都不符合报道所述,并且实际也没有存储什么数据,然后例行公事的全盘扫描一下

之后得知他们大多数的存储数据方式非常原始,因为他们自己的系统还没做,然后觉得直接用国外总部的系统,涉及数据出境了,不太安全,就没用,所以一直是采用纸质填表的方式录入数据,并且现在只是第二届

听到这里啊,我松了一口气,区、市网信办的领导也都松了一口气,后来就是了解到唯一有存照片的是门禁系统

这个门禁系统是用的一个公众号“智安家校”里的小程序“宝宝通”录入的

这个机制绑定蛮严格的,要手机号,还要绑定微信,所以只要没有人为因素,泄露一般是不会,然后就是了解到,门禁系统录入的照片实际存储是在厦门那边,然后就是网信办去压力厦门那里了

题外话

好险是采用原始的存储数据方式,还好是这样,要不然挺难查的,呼,然后也很抽象,他们找的那个第三方承包系统的公司,只是个销售公司,包中包下去的,我只能说,他们接下来的命运或许不大行了

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 lan1ocのblog!

![[记录]尝试shiro有key无链利用,但失败](/img/c1/3.webp)